Schütze deine IT: Mit SIEM, PAM, Audit Trail und SOC gegen Cyberbedrohungen

(Bild: freepik/noris network)

SIEM, PAM, Audit Trail und SOC gegen Cyberbedrohungen

Angesichts zunehmender Bedrohungen ist es wichtiger denn je, die Sicherheit unserer IT-Systeme ernst zu nehmen. Cyberangriffe werden immer raffinierter und können verheerende Auswirkungen haben. Doch wie kann man sich effektiv schützen? Eine Schlüsselstrategie ist die Früherkennung und Abwehr von Bedrohungen durch die Implementierung von Security Information and Event Management (SIEM) betrieben und überwacht durch ein qualifiziertes Security Operations Center (SOC) sowie den Schutz von innen mittels Audit-Trail-Systemen und Privileged Access Management (PAM).

Früherkennung mit SIEM und SOC

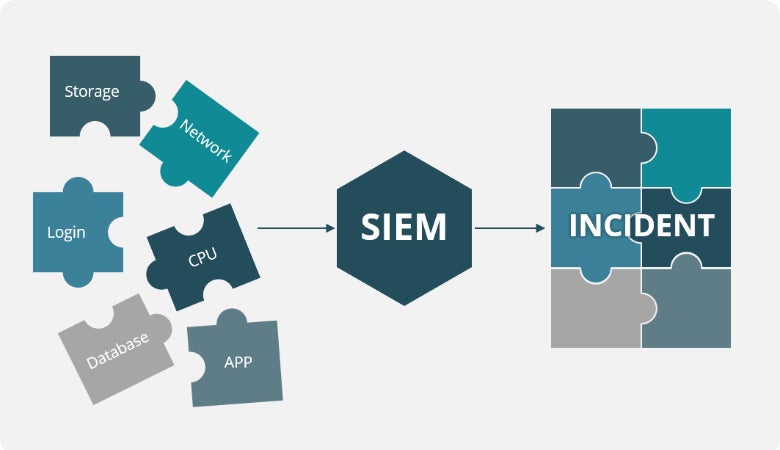

SIEM-Systeme sammeln und analysieren in Echtzeit Daten aus verschiedenen Quellen innerhalb der IT-Infrastruktur. Das ermöglicht es, ungewöhnliche Aktivitäten schnell zu erkennen und darauf zu reagieren, bevor Schaden entstehen kann. Ein SIEM-System aggregiert Logs und Ereignisse aus Netzwerkgeräten, Servern, Domain Controllern und mehr, um ein umfassendes Bild der Sicherheitslage zu bieten. Durch den Einsatz fortschrittlicher Algorithmen und Korrelationsregeln identifiziert es Anomalien, die auf Sicherheitsvorfälle hindeuten könnten, wie zum Beispiel wiederholte fehlgeschlagene Anmeldeversuche oder ungewöhnlichen Datenverkehr. Ein SOC betreibt diese Technologie und besteht aus einem Team von Sicherheitsexperten, die rund um die Uhr die Überwachung übernehmen und bei Bedrohungen sofort eingreifen können.

(Grafik: noris network)

Innenschutz mit Audit Trails und PAM

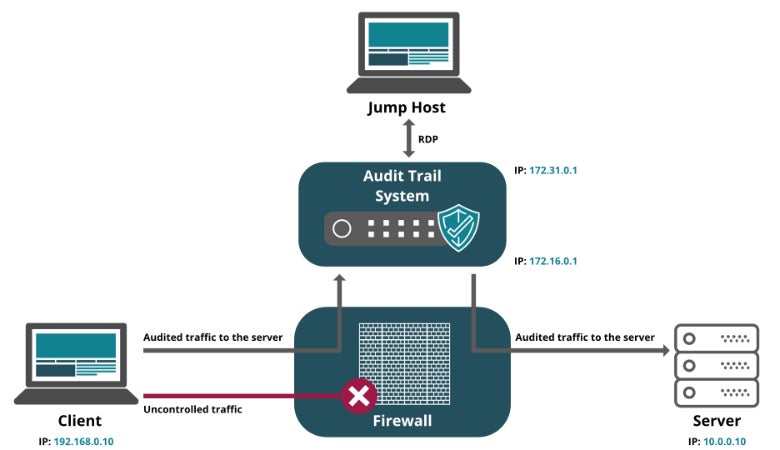

Neben der Bedrohung von außen stellen oft Insider-Risiken eine noch größere Gefahr dar. Audit Trails sind unverzichtbar, um nachzuvollziehen, wer wann auf welche Daten zugegriffen hat. Diese detaillierten Protokolle bieten wertvolle Einblicke in Benutzeraktivitäten und können zur Untersuchung von Sicherheitsvorfällen herangezogen werden. Sie ermöglichen es, die Quelle einer Datenpanne schnell zu identifizieren und entsprechende Maßnahmen zu ergreifen.

(Grafik: noris network)

Ein PAM hingegen geht noch einen Schritt weiter und schützt kritische Systeme und Daten, indem es den Zugriff auf Systeme mit privilegierten Konten beschränkt und überwacht. Mithilfe des PAM kann sichergestellt werden, dass ein Least-Privilege-Prinzip umgesetzt wird und Zugriffe mit Adminrechten auf sensible Ressourcen klar reguliert werden. Das minimiert das Risiko von Missbrauch und hilft bei der Einhaltung von Compliance-Anforderungen.

Wie noris network zu einem effektiven Schutz deiner IT-Systeme beitragen kann

noris network bietet Premium IT-Dienstleistungen vom IT-Whitespace bis in die Cloud. Dabei unterstützen wir dich bis zu jedem Level deines IT-Betriebs. Tel: +49 911 9352-1600

Die fortschrittliche Elastic-SIEM-Lösung, die sich durch hohe Skalierbarkeit und Flexibilität auszeichnet, gewährleistet zusammen mit dem noris eigenen SOC-Service eine professionelle Überwachung und schnelle Reaktion auf Sicherheitsvorfälle. Zudem verbessert noris network mit seinen PAM-Lösungen die Sicherheit von privilegierten Zugängen und reduziert somit das Risiko von Datenlecks und anderen Sicherheitsvorfällen. Abgerundet wird die Sicherheit durch weitere Managed Services wie Firewall, Honeypot, DDoS Protection sowie Rechenzentren, die bis hin zu TÜViT-TSI Level 4, En 50600 VK4/SK4 zertifiziert und nach C5 BSI testiert sind.

Indem du auf die Expertise und die fortschrittlichen Technologien von noris network setzt, sicherst du deine IT-Infrastruktur effektiv gegen Cyberbedrohungen ab. Es ist an der Zeit, proaktiv zu handeln und deine Systeme mit den besten verfügbaren Werkzeugen zu schützen.

Sichere deine IT