Web Application Firewalls: Sicherer Schutz für Web-Apps

(Grafik: Shutterstock / manop)

Injection-Angriffe, Cross Site Scripting (XSS), Cookie Poisoning, Cross Site Request Forgery (CSRF), Remote File Inclusion (RFI), Session Hijacking, Buffer Overflows, DDoS-Attacken (Distributed Denial of Service) oder einfach nur klassischer Spam: Wer eine kommerzielle Website oder Web-Anwendung betreibt, die in der Cloud weltweit für jeden öffentlich zugänglich ist, wird früher oder später Ziel eines solchen Angriffes sein. Wer glaubt, seine Web-App sei zu klein oder unbekannt, um ins Visier von Cyberkriminellen zu geraten, der täuscht sich. Zum einen laufen solche Attacken oft vollkommen automatisiert ab. Ob es dabei also einen großen, namhaften Konzern oder einen Hobbyblogger trifft, kann für den Hacker vollkommen egal sein. Zum anderen kann sich ein Angriff auf ein kleines Unternehmen für viele Cyberkriminelle rentieren. Die allermeisten von ihnen verfügen nämlich nicht wie große Organisationen über das Know-how und die notwendigen Ressourcen, um die groß angelegten Cyberattacken durchzuführen, von denen wir immer wieder in den Medien hören. Ein Angriff auf ein kleineres, weniger abgesichertes Unternehmen ist hier unter Umständen lukrativer. Solche vermeintlich unspektakulären Sicherheitsvorfälle geschehen jeden Tag ohne Medienaufmerksamkeit – und jeder kann dabei zum Opfer werden.

Gefährliche Requests automatisch blockieren

Um ihre Systeme vor solchen Attacken zu schützen, greifen führende Softwarehersteller auf Web-Application-Firewalls (WAF) zurück. Denn eine traditionelle Firewall mit den üblichen Regeln für IP-Adressen und Ports kann keinen wirksamen Schutz für öffentlich zugängliche Webserver bieten, da der Datenaustausch ja gewünscht und meist auch ungefährlich ist. Eine WAF dagegen wird zwischen dem Server und der Netzwerk-Firewall installiert und kann in der Regel nicht nur eine, sondern mehrere Web-Anwendungen gleichzeitig absichern. Sie untersucht die Anfragen an den Webserver und deren Antworten anhand von Sicherheitsregeln, die auf Anwendungsebene evaluiert werden, und kann darin auffällige Muster und böswilligen Code erkennen. So können bekannte Angriffe wie zum Beispiel SQL-Injection- oder XSS-Attacken (Cross Site Scripting), aber auch ungültige oder dubiose Serverrequests blockiert werden, bevor sie überhaupt zum Server gelangen.

Darüber hinaus sorgen WAF für Schutz vor bekannten Sicherheitslücken in den Systemen, auf denen die Web-Anwendungen aufbauen, so zum Beispiel Content-Management-Systeme wie WordPress und Joomla oder Anwendungsframeworks wie Django, Spring und andere. Praktisch dabei: WAF versetzen Unternehmen in die Lage, Angriffe auf solche Komponenten zu unterbinden, ohne sie selbst patchen zu müssen. Das ist zum Beispiel dann hilfreich, wenn eine neue Vulnerability identifiziert wird, für die es noch keinen Patch gibt. Dann können die Administratoren ihre WAF-Regeln so anpassen, dass Angriffe auf die neuentdeckte Sicherheitslücke blockiert werden (Virtual Patching).

Cloud-Deployments setzen sich weiter durch

Was das Deployment der WAF-Lösung angeht, stehen Anwendern verschiedene Optionen zur Auswahl. Eine WAF kann nämlich als Hardware oder Virtual Appliance, als Server, als Server-Plugin oder als cloudbasierter Service betrieben werden. Wie das Analystenhaus Gartner in seinem aktuellen „Magic Quadrant for Web Application Firewalls“ erklärt, wächst der WAF-Markt stetig. Zwei der wichtigsten Gründe dafür seien die steigende Anzahl von Web-Anwendungen, die geschützt werden müssen, und die zunehmenden Cyber-Angriffe auf diese Anwendungen. Vor diesem Hintergrund hat sich die Funktionalität der WAF verändert. In der PC-Ära setzten primär größere Unternehmen leistungsstarke und teure Hardware-Appliances ein, um ihre kritischen Geschäftsanwendungen zu schützen. Heute bieten dutzende Hersteller unterschiedliche Lösungen für On-Premise-, Cloud- und Hybriddeployments an, die mit unterschiedlichen Extras aufwarten.

Interessant dabei: Das seit Jahren auf dem Markt beobachtete Wachstum wird laut Gartner in erster Linie durch moderne cloudbasierte WAF-Lösungen vorangetrieben. Diese würden einen umfassenden Schutz der Enterprise-Klasse bieten und gleichzeitig kostengünstig und leicht zu implementieren sein. Im Vergleich zu On-Premise-Firewalls veralten sie nicht und erfordern keine eigene Aktualisierung von Regeln, um Schutz vor neuen Bedrohungen zu gewährleisten. Bis zum Jahr 2020, so die Analysten weiter, werden mehr als 50 Prozent der öffentlich zugänglichen Web-Anwendungen durch WAF-Plattformen aus der Public Cloud geschützt. Heute seien es weniger als 20 Prozent.

Etablierte Sicherheitsanbieter wie Barracuda Networks, Citrix oder F5, die bereits in der PC-Ära WAF als Hardwareappliances verkauften und als Marktführer im Enterprise-Sektor galten, bieten inzwischen verschiedene Cloud-Deployment-Optionen wie Managed-Hosting und SaaS. Sie müssen sich nun aber sowohl gegen die Cloudriesen Amazon, Microsoft und Google, die eigene WAF-Produkte in ihr IaaS-Angebot (Infrastructure as a Service) aufgenommen haben, als auch gegen Enterprise-Startups wie Cloudflare, Fastly oder Wallarm, die sich auf Web-Security-Lösungen für die Cloud-Ära fokussieren, durchsetzen. Die Lösungen dieser und weiterer Anbieter adressieren insbesondere kleine und mittelständische Unternehmen.

Plug & Play: Cloudflare

Cloudflare eignet sich als kostengünstige und einfach zu bedienende Variante als Einstieg für diejenigen, die bisher noch keine WAF einsetzen. 2009 im Silicon Valley gegründet hat sich das Unternehmen zu einem der wichtigsten CDN-Provider (Content Delivery Network) entwickelt. Neben diesem Service bietet Cloudflare aber auch eine ganze Reihe von Websicherheitslösungen, darunter ein WAF-Produkt, das nach Herstellerangaben etwa drei Millionen Anforderungen pro Sekunde verarbeitet. Wie der Anbieter erklärt, wird der Großteil der Bedrohungen in seinem Netzwerk hauptsächlich durch die Regeln abgeschwächt, die das Sicherheitsteam des Unternehmens als Reaktion auf neue Bedrohungen selbst schreibt und zusammenstellt (Cloudflare Rulesets). Hinzu kommen weitere vordefinierte Regeln, die vom OWASP-Projekt (Open Web Application Security Project) definiert und in der Cloudflare WAF integriert werden (OWASP Top 10 Threat Protection). Diese sollen Kunden vor den zehn am weitesten verbreiteten Bedrohungen schützen, ohne dass ihre Anwendungen modifiziert werden müssen. Diese Features sind bereits im Pro-Plan für Einsteiger erhältlich, der 20 US-Dollar pro Monat kostet. Darin sind aber neben dem WAF-Produkt auch ein globales CDN und weitere Web-Performance-Tools enthalten.

Wer seine eigenen Regeln erstellen möchte, muss auf den Business-Plan zurückgreifen, der bei 200 US-Dollar im Monat wesentlich teurer ist. Kundenspezifische Regeln (maximal 25) lassen sich allerdings nicht direkt im Webdashboard anlegen, sondern müssen per Supportticket an Cloudflare gemeldet werden, was nicht gerade praktisch ist. Wenn ein Kunde eine neue benutzerdefinierte WAF-Regel anfordert, analysiert das Unternehmen, ob diese für all ihre Kunden-Domains gilt. Ist das der Fall, so wendet Cloudflare die neue Regel für all seine Kunden an.

Weitere WAF-Lösungen für Einsteiger, die professionellen Schutz vor bekannten Sicherheitslücken und häufigen Internet-Bedrohungen bieten, sind Stackpath, Sucuri Firewall, Fastly und Incapsula.

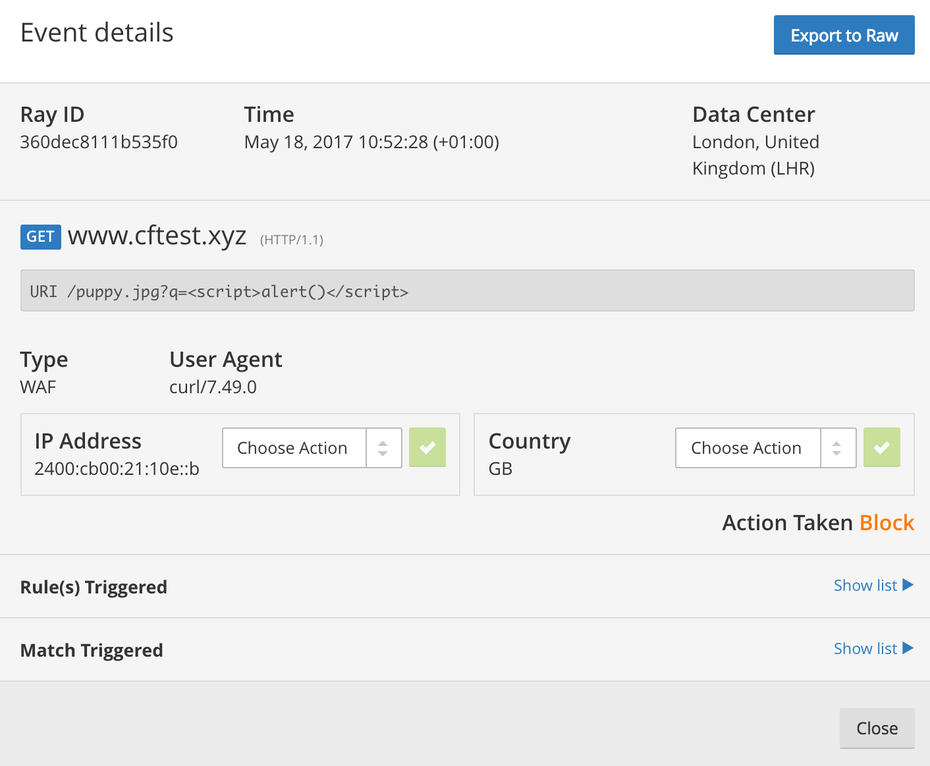

Mit der cloudbasierten WAF von Cloudflare lassen sich XSS-Attacken automatisch blockieren, bevor sie die Anwendung erreichen. (Screenshot: Cloudflare)

Incapsula

Incapsula wird von Imperva angeboten, einem Anbieter von Datensicherheitslösungen, der in Kalifornien sitzt, und von Gartner als Marktführer im WAF-Segment eingestuft wird. Mit Preisen, die bei rund 55 Euro pro Monat anfangen, stellt der Service eine professionelle Cloudflare-Alternative dar, die mit verschiedenen Tarifen und Featuresets ebenfalls sowohl Einsteiger als auch an Profis andressiert ist. Der Einsteigerplan beinhaltet alle Standard-Features, die bei einer modernen WAF nicht fehlen dürfen, hierzu zählen vor allem automatische Sicherheitsregeln und Tools zur Zugangskontrolle wie White- und Blacklisting. Das Whitelisting blockiert jeden Datenverkehr, außer dem, den die IT-Mitarbeiter ausdrücklich zulassen. Das Blacklisting lässt indes alle Daten durch, die man nicht ausdrücklich verboten hat. Ferner kann man Serveranfragen anhand von Ländercodes, IP-Adressen und weiteren Parametern blockieren. Dabei wartet Incapsula mit einer leistungsstarken Rule Engine auf, die die flexible Erstellung von Sicherheitsrichtlinien erlaubt. So sollen Anwender die vollständige Kontrolle darüber erhalten, welche Benutzer oder Bots auf ihre Applikation zugreifen können und welche nicht. Dieses zentrale Incapsula-Feature ist allerdings auch nur im Enterprise-Tarif erhältlich. Preise gibt es nur individuell auf Anfrage.

WAF für Amazon-Web-Services

Eine solche Pricing-Strategie verfolgen die meisten traditionellen Security-Anbieter. Je flexibler und anpassbarer die Regeln und damit die Schutz- und Kontrollmöglichkeiten sind, die die WAF bietet, desto teuer wird sie. Hier kommt Amazon mit einer aggressiven Preisstrategie ins Spiel. Mit AWS WAF bietet der Cloudriese einen WAF-Dienst, der die unbegrenzte Erstellung benutzerdefinierter Regeln ermöglicht. Statt eines monatlichen Festpreises wie bei Cloudflare, Incapsula und Co. zahlen Kunden dabei dynamisch nach tatsächlichem Verbrauch. Die Gebühren basieren darauf, wie viele Regeln erstellt und wie viele Web-Anforderungen überprüft werden.

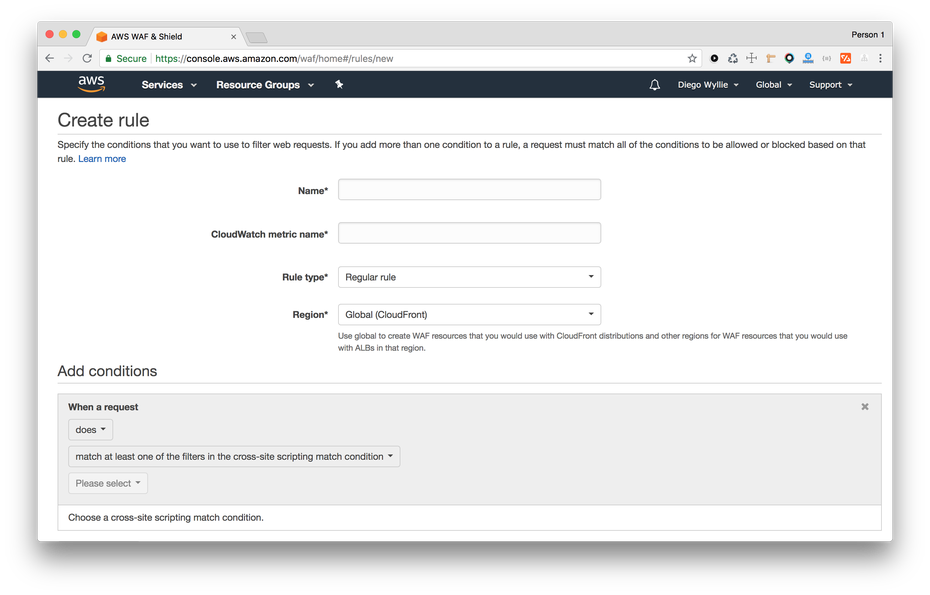

Amazon versetzt Entwickler in die Lage, ihre Cloud-Anwendungen mit eigenen benutzerdefinierten WAF-Regeln zu schützen. Diese kann man bequem auf der Web-Konsole oder automatisiert über eine API erstellen. (Screenshot: Amazon)

Damit adressiert Amazon Webentwickler, die mit eigenen Regeln arbeiten möchten, die nur für ihre Anwendungen gelten. In der webbasierten AWS-Konsole kann man Regeln erstellen, die Webanfragen zum Beispiel basierend auf Ländercodes, HTTP-Header, Body oder Querystrings filtern. Das funktioniert übrigens auch über eine vollausgestattete API, die Devops-Teams nutzen können, um WAF-Richtlinien automatisiert zu erstellen. Neben diesen Regeln bietet Amazon auch ratenbasierte Regeln, die hilfreich sind, um den Zugriff auf Web-Ressourcen im Detail zu kontrollieren. So kann man zum Beispiel Clients automatisch blockieren lassen, die zu viele Requests an einen bestimmten API-Endpoint senden.

Google Cloud Armor

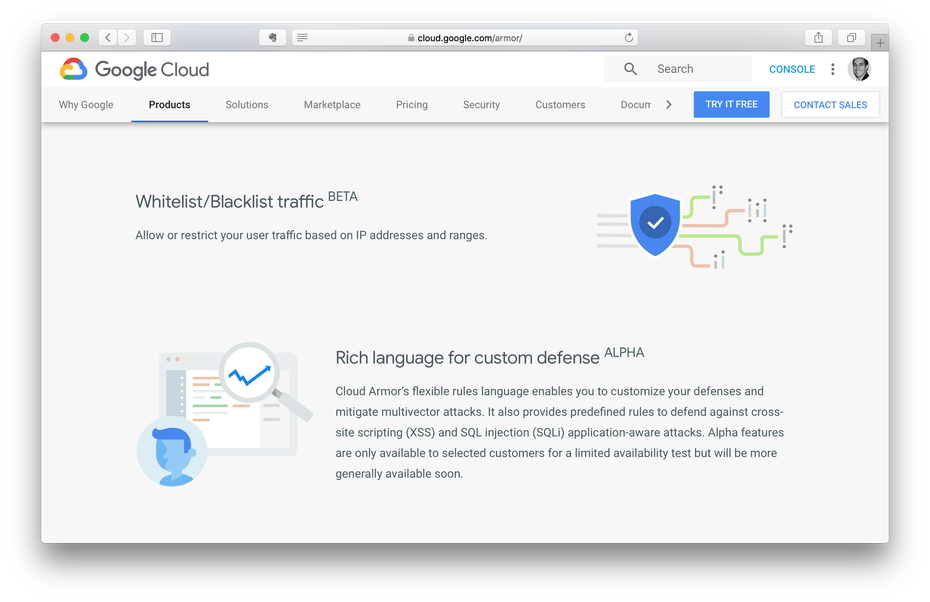

Amazon bietet seine WAF nicht als eigenständigen Cloudservice, sondern nur in Verbindung mit dem CDN-Service Cloudfront oder seinem Application Load Balancer (ALB) an. Diese Vertriebsstrategie verfolgen auch Google und Microsoft, die inzwischen auch eigene WAF-Lösungen in ihre IaaS-Plattformen integriert haben. Im Vergleich zu Amazons WAF, die schon im Jahr 2015 eingeführt wurde, sind diese Angebote allerdings noch nicht so stark ausgeprägt. Doch wenn man seine Anwendungen auf einer dieser Plattformen betreibt, lohnt es sich auf jeden Fall, sich die Lösungen näher anzuschauen. Denn diese sind nahtlos in den weiteren Infrastrukturdiensten der Public Cloud integriert und in der Regel günstiger als eine externe Lösung. Mit Cloud Armor stellt Google eine WAF bereit, die Schutz vor DDoS-Attacken, Black und Whitelisting, sowohl vordefinierte als auch benutzerdefinierte Regeln bietet. Das Tool befindet sich allerdings noch in der Betaphase. Microsoft stellt seine WAF als Teil des Application-Gateway-Dienstes zur Verfügung, der Performance- und Sicherheitstools für Anwendungen in der Azure-Cloud unter einen Hut bringt. Im Gegensatz zu Amazon und Google bietet die Azure WAF noch keine benutzerdefinierten Rules. Das System unterstützt ausschließlich die Standard-OWASP-Regeln, deren Einstellungen man als Administrator konfigurieren kann.

Mit Cloud Armor bietet Google eine neue WAF-Lösung, die umfassenden Schutz vor DDoS-Attacken und weiteren Internetbedrohungen verspricht, aber noch in der Betaphase ist. (Screenshot: Google)

Alternativen für große Unternehmen

Unternehmen, die ihre Geschäftsanwendungen, seien es interne Systeme wie Mitarbeiterportale oder kommerzielle Anwendungen wie ein Onlineshop, auf einer der großen Cloud-Plattformen hosten, müssen nicht zwangsweise die WAF ihres Cloud-Providers nutzen. Ganz im Gegenteil: Führende WAF-Anbieter wie etwa Barracuda, Citrix, F5 Networks, Fortinet, Qualys oder Sonicwall bieten virtuelle Appliances, die speziell für das Deployment auf Amazon-Web-Services, Google Cloud oder Azure konzipiert sind. Barracuda zum Beispiel bietet mit Cloudgen WAF eine Lösung auf Enterprise-Niveau, die direkt über die Cloud-Marktplätze von Amazon, Google und Microsoft vertrieben wird. Neben einem umfangreichen Featureset bietet die Barracuda-Lösung eine umfassende REST-API sowie automatisierte Tools zur Schwachstellenerkennung und -behebung, von denen Profis profitieren können. Unternehmen, die sowohl lokale als auch Cloud-Anwendungen in hybriden IT-Infrastrukturen schützen müssen, finden in den umfangreichen Produktportfolios dieser etablierten Anbieter die passenden Deploymentoptionen.

Fazit

Web-Application-Firewalls gehören inzwischen zu den wichtigsten Securitytools für Unternehmen, die die Sicherheit ihrer Webauftritte, Onlineshops oder Business-Anwendungen optimieren möchten. Dabei spielen cloudbasierte Produkte eine zunehmend wichtige Rolle, da traditionelle On-Premise-Lösungen den heutigen Anforderungen rund um Integrationsfähigkeit, Skalierbarkeit und Kosteneffizienz nicht mehr genügen. Mit einem schnellen Setup, günstigen Preisen und einem umfassenden, automatisierten Schutz vor gängigen Internetbedrohungen bieten sie Entwicklern einen einfachen Einstieg und lassen auch Profis, die sich die volle Kontrolle über ihre WAF wünschen, profitieren. Doch darf bei allen Features nicht vergessen werden: Selbst die beste WAF ist kein Ersatz für eine sichere Anwendung und reicht alleine nicht aus, um sie und ihre Nutzer effektiv zu schützen.