„Bitte zahlen. Gruß, Chef“ – wie die CEO-Abzocke funktioniert

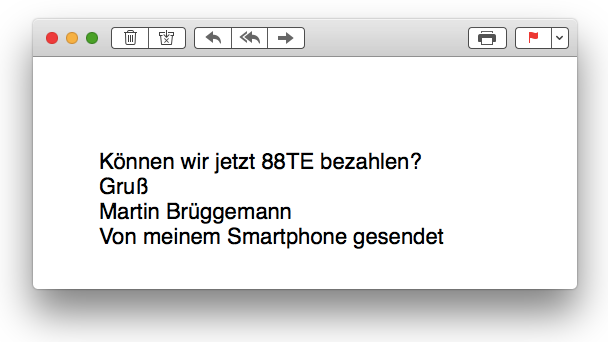

Wenn so eine E-Mail in der Buchhaltung landet, kann man sehr schnell sehr viel Geld verlieren. (Screenshot: t3n)

Die Masche

„Können wir jetzt 88TE bezahlen? Gruß Martin. Von meinem Smartphone gesendet“

„Hi Martin, entschuldige bitte meine späte Antwort. Ich war letzte Woche nicht im Office. Ist deine Frage noch aktuell? Und wenn ja, um was handelt es sich da? Lieben Gruß, Sven*“

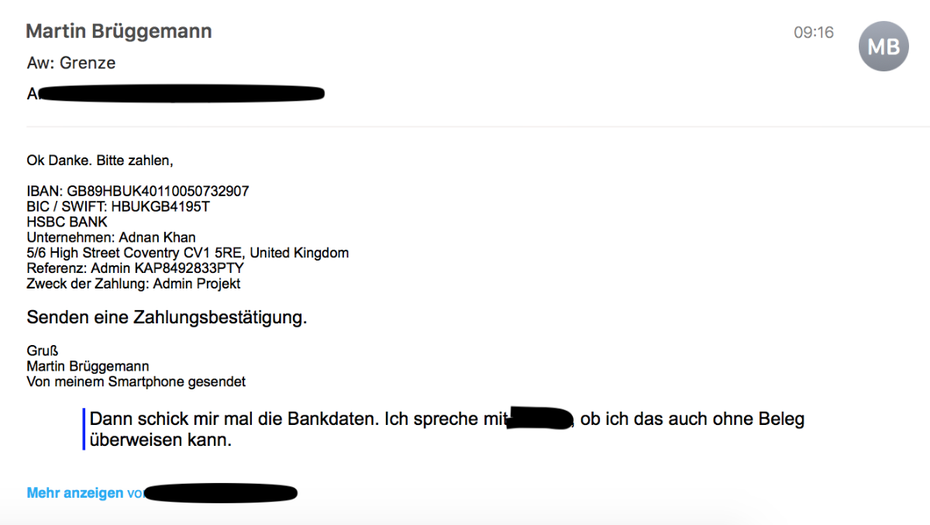

„Zahlung ist für Admin Projekt, ich würde Dokumentation später senden. Ich habe Bankdaten. Kannst du jetzt bezahlen? (Martin)“

„Ich bräuchte von dir einen Beleg für die Überweisung und dann muss die Zahlung noch freigeben werden (so ist unser üblicher Workflow). Ist es sehr dringend oder reicht es sonst auch morgen früh, wenn ich eh die Überweisungen durchführe? (Sven)“

„Ja, ich würde Dokumentation später senden, ich habe Bankdaten. Kannst du jetzt bezahlen? (Martin)“

Der Auszug oben stammt aus einem E-Mail-Verkehr unserer Buchhaltung mit einem Betrüger. 88.000 Euro, aber schnell, fordert jemand, der sich als t3n-CTO Martin Brüggemann ausgibt. Für ein „Admin Projekt“. Sven* (Name von der Redaktion geändert), der Mitarbeiter aus der Buchhaltung, erinnert sich noch gut an den Moment: „Ich habe mich schon gewundert, über den Betrag und vor allem über die Schreibweise. Aber ich dachte, es muss schnell gehen.“

Der Trick, die sogenannte CEO-Masche, kann auch klappen, wenn das ein oder andere Detail nicht 100-prozentig sitzt. „Und mein Fehler war, nicht auf die Mailadresse zu achten. Die war nämlich ganz kryptisch“, erinnert sich Sven. „Aber weil da an der Seite auch wie immer das ‚MB‘ stand, habe ich da gar nicht dran gedacht. Merkwürdig fand ich dann die Bankverbindung. Und wir überweisen halt erst, wenn wir eine Rechnung vorliegen haben …“

„Von meinem iPhone gesendet“

Der Trick ist so einfach wie effektiv: Irgendjemand richtet sich irgendwo eine E-Mail-Adresse ein. Und nennt sich dort eben wie der Chef der Firma, die er gerne abzocken will. Was viele nicht wissen: Die Absende-Adresse bei einer E-Mail lässt sich leicht fälschen. Sie sieht dann auf den ersten Blick aus wie die Adresse des Chefs. Alles, was der Abzocker dann noch braucht, ist die E-Mail-Adresse von jemandem, der Zahlungen anweisen kann. Das Sahnehäubchen auf der falschen Torte ist noch etwas Know-how über die Art, wie in dem Unternehmen gesprochen wird. Oder eben der Vermerk am Ende der E-Mail „Von meinem iPhone gesendet“.

„Bitte zahlen“: Mit E-Mails wie dieser werden jährlich Milliarden ergaunert. (Screenshot: t3n)

40 Millionen: Futsch

88.000 Euro sind viel Geld für ein paar E-Mails. Doch bei der CEO-Masche ist noch Luft nach oben. Im schwersten bekannten Fall der Masche wurden dem Nürnberger Autozulieferer Leoni 40 Millionen Euro geklaut. „Die IT-Infrastruktur und die Datensicherheit seien nicht betroffen“, hieß es später in der Presse. Kein Hack also, zumindest kein technischer. Eher ein sozialer Hack. Social Engieneering nennt man das in der Security-Szene.

Aber wie gesagt, Leoni ist nur der schwerste bekannte Fall. Scham und die Angst, den eigenen teuren Fehler einzugestehen, spielen den CEO-Abzockern dabei in die Hände. 40 Millionen Euro fallen in der Bilanz natürlich irgendwann auf. Summen, die im Verhältnis zur Größe des Unternehmens geringer sind, bleiben oft unbemerkt.

„Ich schätze die Dunkelziffer als riesig ein“, erklärt der Anwalt Jürgen Klengel am Telefon. Klengel hat sich in Frankfurt auf Fälle der CEO-Masche und vor allem die Wiederbeschaffung des Geldes spezialisiert. „Es gibt wenige, die sich mit so einer Geschichte aus der Deckung wagen wollen. Weil es dafür sprechen könnte, dass die jeweilige Firma kein gutes Compliance-System hat, oder eventuell ihre Mitarbeiter nicht richtig geschult sind. Und den Leuten ist natürlich auch peinlich, das so etwas passieren kann.“ Auch der Autozulieferer Leoni scheint nicht mehr so gern über das Thema sprechen zu wollen – zumindest antwortet man dort erstmal nicht auf Anfragen zu den verschwundenen 40 Millionen.

2,3 Milliarden Dollar – in 3 Jahren

Die Tatsache, dass man nicht gerne über die eigenen Fehler spricht, spielt natürlich den Betrügern in die Hände. Und, obwohl das Thema eigentlich schon ordentlich Wellen geschlagen hat, scheint es noch ein blühendes Geschäft zu sein: In den USA sind in ungefähr drei Jahren 2,3 Milliarden US-Dollar per Chef-Masche verschwunden, schätzt das FBI. Im März schickte das Cert, ein Computersicherheitsinstitut, das von der Bundesregierung unterstützt wird, die letzte Warnung raus.

Aber es geht nicht nur um den Ruf: „Wenn die Firma eine juristische Person ist, ist das nochmal eine andere Dimension. Es kann sein, dass diese juristische Person dann Schadensansprüche gegenüber dem Geschäftsführer geltend macht“, so Klengel. In diesem Fall überlegt sich vielleicht selbst der ein oder andere Geschäftsführer, ob er so etwas an die große Glocke hängt.

7 Fälle und 17 Millionen Euro

Allein er und seine Kanzlei, so Klengel, hätten sich bei nur sieben Fällen um einen Schaden von insgesamt rund 17 Millionen Euro gekümmert.

Die Masche sei natürlich nicht neu, erklärt der Anwalt. Aber Betrüger lernen auch dazu: Zu Beginn der CEO-Masche seien vor allem Dax- und M-Dax-Unternehmen betroffen gewesen, so Klengel. Nachdem dort die Mitarbeiter zum Thema geschult wurden, nahmen die Betrüger eher Mittelständler ins Visier. Einige der Betrüger, erklärt Klengel, würden auch richtig viel Arbeit in so einen Betrug stecken: „Einige rufen erst an, kundschaften aus, wer wo zuständig ist, besorgen sich Infos von anderen Kollegen, wer zeichnungsbefugt ist, ob jemand alleine oder im Team arbeitet, teilweise sogar den familiären Hintergrund. Je mehr die wissen, umso glaubhafter ist die Geschichte, warum plötzlich Geld ins Ausland überwiesen werden soll.“ Auch bei einer der größten deutschen Versicherungen fiel vor kurzem auf, dass jemand die Mitarbeiter auskundschaftete. Die Geschäftsführung schickte daraufhin eine Warnung an alle im Unternehmen.

Nicht lange nach dem ersten Versuch (die 88.000 Euro für das „Admin Projekt“) kommt es bei uns auch schon zum zweiten Versuch. Dieses Mal meldet sich ein falscher t3n-CEO bei unserem Sales-Team:

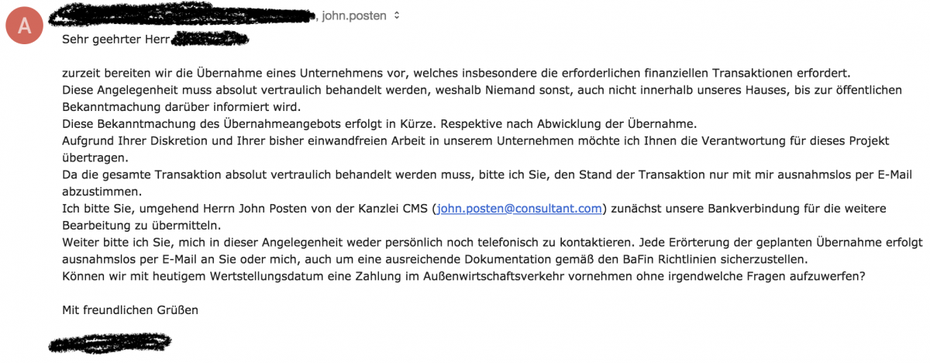

Screenshot einer CEO-Scam-E-Mail, die bei t3n eingegangen ist. Ein einfacher Trick dabei: Betrüger geben den vermeintlichen Domain-Namen als Absendername der E-Mail ein. (Screenshot: t3n)

Dieses Mal sind die E-Mails länger und besser formuliert, der Betrüger scheint etwas engagierter zu sein. Statt einfach nur eine x-beliebige E-Mailadresse zu verwenden wie der Fake-CTO, hat sich der Fake-CEO zumindest eine E-Mail-Adresse eingerichtet, die der unseres CEO ähnelt. Ein besonderer Kniff: Als Absender verwendet er nicht nur den Namen unseres CEO, sondern dessen echte E-Mail-Adresse. Da der Name auch so in der E-Mail erscheint, wirkt es auch auf den zweiten Blick formell wie eine E-Mail vom echten CEO. Allerdings scheint der Betrüger sich nicht die Mühe gemacht zu haben, sich über t3n zu informieren: Er fordert 465.278 Euro. Eine Summe, die wir hier nicht sofort aus der Portokasse zahlen. Nicht mal mit der Begleitung des Anwalts „Herr Posten“.

„Können wir mit heutigem Wertstellungsdatum eine Zahlung von 465.278 Euro im Außenwirtschaftsverkehr anweisen, ohne irgendwelche Fragen aufzuwerfen? Herr Posten begleitet diese Angelegenheit rechtlich und ist stets in der Kopie der Mails verankert und wird Sie bei Bedarf kontaktieren.

Wie kann er Sie am besten erreichen?“

Natürlich würden wir liebend gern mit diesem „John Posten von der Kanzlei CMS“ telefonieren und uns nochmal genau erklären lassen, wo wir die 465.278 Euro denn jetzt konkret hinschicken dürfen. Aber irgendwie scheint das dem Betrüger zu weit zu gehen, und der Fake-CEO antwortet nicht mehr auf E-Mails.

In den ersten 3 Tagen gibt es eine gute Chance, das Geld zurückzuholen

Aber auch wenn das Geld schon überwiesen wurde, erklärt der (echte) Anwalt Jürgen Klengel, kommt es darauf an, wann der Betrug auffällt. „Innerhalb der ersten drei Tage hat man eine gute Chance, das Geld auf einem Konto einzufrieren“, so Klengel. Oft würde es von Konten in England weiter nach Asien überwiesen. „Spätestens in Singapur muss man den Vorgang dann lahmlegen, mit Anwälten, der Polizei und einstweiligen Verfügungen. Dann hat man eine Chance, das Geld wieder einzuklagen und sich den eigenen Anspruch bestätigen zu lassen.“

4 Konten bedeuten 8 Verfahren – das kann Monate oder Jahre dauern

Aber Zeit ist kritisch. Wenn man nicht schnell genug ist, würde der Betrag auf immer mehr Unterkonten verteilt, so Klengel. „Und dann wird es kompliziert. Schon allein vier Konten wären acht Verfahren: Vier einstweilige Verfügungen, vier Mal die erstinstanzliche Zivilklage, dazu noch vier Mal das Berufungsverfahren. Dann können die Empfänger noch behaupten, sie hätten gegenüber dem Sender (das Konto in London) einen Anspruch auf das Geld. Man kann dann fordern, dass sie offenlegen müssen, was das für ein Anspruch sein soll. Aber das kann dann Monate oder Jahre dauern. Sagen wir es mal so: Wenn das Geld schon über die Grenze in Richtung Hongkong ist, wird es um einiges schwieriger. Wenn es schon auf 50 Unterkonten verteilt wurde, muss man sich auch fragen, ob sich die Jagd noch lohnt.“

Immerhin: Von den rund 17 Millionen Euro Schaden, die er bearbeitet hat, so Klengel, hätte er rund 10 Millionen Euro so zurückholen können.

Der beste Schutz: Gute Unternehmenskultur

Laut Anwalt Klengel ist der beste Schutz vor der CEO-Masche eine gute Unternehmenskultur. Wenn Mitarbeiter mit ihren Chefs offen sprechen, ist es schwerer, sich dazwischen zu hacken. „Es ist kein Zufall, dass Unternehmen, die nach außen sehr patriarchisch organisiert wirken, öfter angegangen werden. Bei ‚XY und Söhne‘ hoffen die Betrüger anscheinend, fragt man nicht zwei Mal nach, wenn der Chef irgendetwas diskret per E-Mail fordert.“

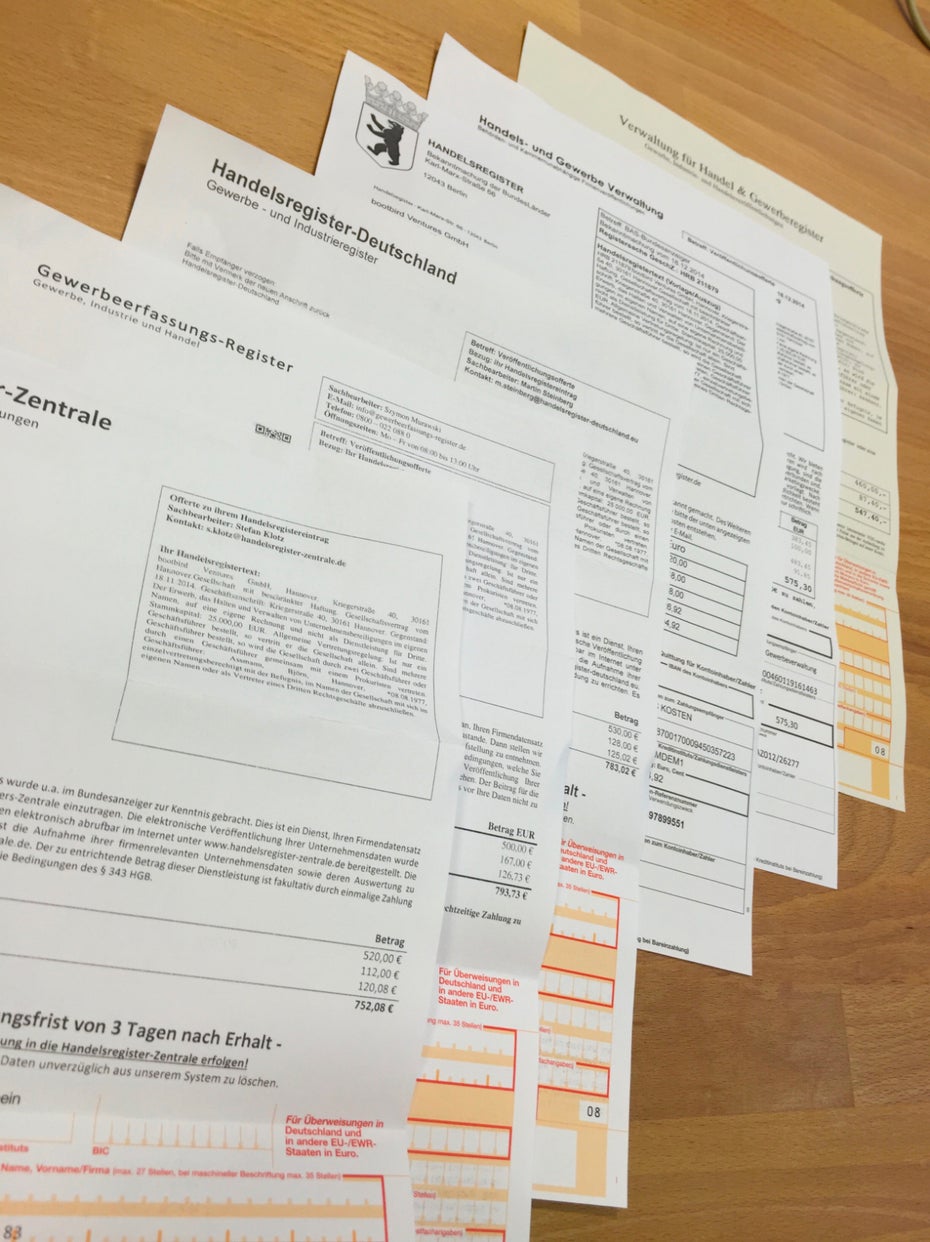

752,08 Euro für das „Handelsregister“

Die teils sorgfältig geplanten CEO-Maschen sind aber nicht die einzigen Betrugsversuche, die bei t3n im Tagesgeschäft auffallen: Bei t3n-CFO Björn Assmann gehen mittlerweile regelmäßig offiziell wirkende Briefe eines Fake-Handelsregisters ein. Darin enthalten: ein bisschen Behördenkauderwelsch zu dem Eintrag im Handelsregister und ein Überweisungsträger mit einer Forderung. Mal sind es 752,08 Euro, mal 793,73 Euro, auch mal 575,30 Euro. „Das Handelsregister ist ja einsehbar. Anscheinend gibt es Menschen, die sich da regelmäßig durcharbeiten und Leuten diese gefälschten Rechnungen schicken. Mein Verdacht ist: In einigen Unternehmen wird sowas einfach von Sachbearbeitern abgestempelt und durchgewunken“, erklärt t3n-CFO Björn Assmann.

Hier Verwaltungskauderwelsch, jetzt bitte zahlen: Betrüger gehen scheinbar auch das Handelsregister durch und verlangen ausgedachte Gebühren. (Foto: t3n)

Was wurde jetzt aus den 88.000 Euro für das „Admin Projekt“?

Unsere Mitarbeiter Sven* hat glücklicherweise vor der Überweisung mit unserem CTO gesprochen. „Admin Projekt? Hab keine Mail. Bitte weiterleiten. Eventuell ein Scam-Versuch? Phishing?“, hat der verwundert gefragt. Sonst würden wir davon wohl auch nicht so gerne erzählen.

Wir hatten eine ähnliche Masche, allerdings ging es um deutlich weniger Geld.

Ein angebliches Druckhaus aus Berlin meldete sich, dort wurde uns erklärt das wir ein laufendes Abo (wir haben sowas bei diversen Stadtanzeigern, also auch nichts ungewöhnliches) für den Druck von Anzeigen in einem Verlagsblatt haben. Jetzt wäre es wieder so weit, wir sollten unsere alte Anzeige noch einmal prüfen und gegebenenfalls eine neue senden.

Es klang alles relativ seriös. Sogar eine Druckanzeige von uns hatten sie. Da ich keine Unterlagen hatte und vor allem keine Maße für deren Anzeigen hatte, habe ich dort angerufen. Auch hier wurde mir relativ freundlich geholfen.

Nachdem ich die aktualisierte Anzeige an den angeblichen Verlag gesendet, kam prompt eine Rechnung. Wir baten um eine Druckvorschau und eine aktuelle Ausgabe, in der die Anzeige erscheinen soll. Seitdem war ruhe auf der Gegenseite, keine Mails, kein Anruf ging mehr durch.

Eine kurze Recherche ergab das das eine übliche Masche ist und es viele Firmen gibt, die darauf schon reingefallen sind. Wir haben zum Glück auch nie bezahlt.

@ich: klingt spannend! Wenn du Lust hast, schick gern mal eine Email an redaktion@t3n.de, wäre spannend mal darüber zu quatschen. Lg, Jan

Besagten Mitarbeiter in der Buchhaltung sollte man sofort abmahnen für grobe Fahrlässigkeit und maximalen Idiotismus, auch noch einen Schriftverkehr auf solche E-Mails aufzubauen. Ernsthaft.

Das ist das Ergebnis von MailManagement .. oft zu finden, weil bevor man einen 80% Workflow implementiert hält man oft Mails für besser. Und so ist ein Angriff viel einfacher, als wenn man ein Workflowsystem hacken müsste.

Das Deutsch im Schreiben an t3n ist so schlecht, dass es bei mir sofort

in der „großen Ablage“ gelandet wäre.