Hacker locken euch mit gefälschten QR-Codes: So schützt ihr euch davor

Hacker:innen wollen euch mit gefälschten QR-Codes schaden. (Bild: tete

_escape/Shutterstock)

Seit Anfang 2024 verzeichnen die Sicherheitsexpert:innen von Check Point einen rapiden Anstieg an Cyberangriffen im Zusammenhang mit QR-Codes. Zunächst hatte Cyberkriminelle versucht, mit Fake-Codes die MFA-Authentifizierung auszuhebeln. Mittlerweile greifen sie User:innen mit gefälschten QR-Codes direkt an.

Wie funktioniert der Angriff über die gefälschten QR-Codes?

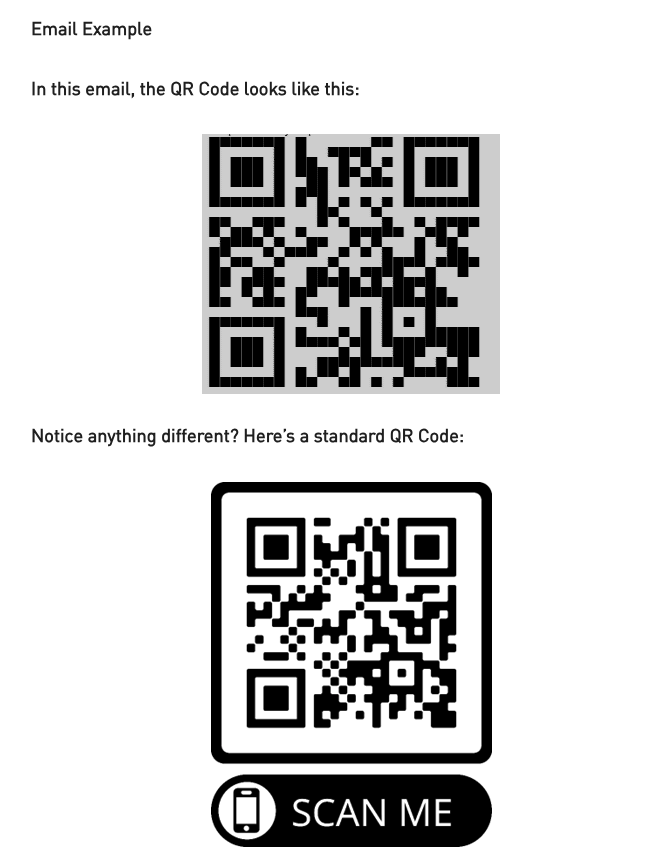

Die gefälschten QR-Codes (oben) lassen sich nur schwer von echten unterscheiden. (Quelle: Check Point)

Normalerweise handelt es sich bei einem QR-Code um eine Bilddatei. Die Cyberkriminellen bauen diese allerdings mit HTML-Code und ASCII-Zeichen nach. Der „Vorteil“: Kommt der gefälschte QR-Code in einer Mail zum Einsatz, wird diese womöglich seltener von OCR-Filtern erkannt. OCR steht für Optical-Character-Recognition und bezeichnet Systeme, die Dokumente und Bilder analysieren können, um mögliche Schadquellen zu identifizieren.

Legen die Cyberkriminellen einen gefälschten QR-Code mit ASCII-Zeichen an, findet das Mailprogramm nur HTML-Code in der Mail und keine Bilddatei, die für Schaden sorgen könnte. Dementsprechend können die Mails häufiger im normalen Postfach landen, statt im Spam aussortiert zu werden. Allein im Mai 2024 hat Check Point mehr als 600 Mails mit einem so erstellten QR-Code entdeckt.

Wie ihr euch gegen die QR-Code-Masche schützen könnt

Obwohl die QR-Codes keine Bilddatei sind, sondern aus ASCII-Zeichen bestehen, können sie von Scannern gelesen werden. Die Cyberkriminellen hinterlegen die Codes dann beispielsweise mit einem Link zum Download von Schadsoftware. Die Links lassen sich dabei so manipulieren, dass sie auf den ersten Blick legitim erscheinen. Sie können sich sogar dynamisch an das System anpassen, auf dem sie aufgerufen werden. So seht ihr etwa einen Android-Link, wenn ihr sie mit einem Android-Smartphone scannt, und einen iOS-Link, wenn ihr ein iPhone nutzt.

Die Sicherheitsexpert:innen geben Unternehmen den Tipp, Systeme zu implementieren, die auch die HTML-Blöcke analysieren und herausfiltern können. Zudem können KI-Tools dabei helfen, Indikatoren für eine Phishing-Mail besser zu erkennen. Aber auch Privatpersonen können sich vor solchen Angriffen schützen. Zunächst solltet ihr nicht einfach QR-Codes scannen, die euch in Mails zugeschickt werden. Das ist zwar ein sehr schneller und einfacher Weg, um Seiten aufzurufen, kann aber in diesem Fall genauso schnell schiefgehen.

In den Mails üben die Cyberkriminellen meist unnötigen Druck auf euch auf. Phishing-Mails warnen häufig davor, dass eure Konten und Logins gesperrt werden. Um das zu verhindern, sollt ihr euch innerhalb weniger Stunden über den Link – beziehungsweise den QR-Code – noch einmal anmelden oder die Bezahlmethode verifizieren. Solche Nachrichten sollten immer kritisch beäugt werden. Überprüft, ob es Rechtschreibfehler oder falsche Logos sowie komische Absenderadressen gibt. Das sind Indikatoren für Phishing-Mails.

Loggt euch zudem über einen Browser – und nicht über Links in der Mail – in die betroffenen Konten ein. Funktioniert alles wie gewohnt, könnt ihr die Mail getrost in den Spam-Ordner verschieben. Sollte es sich um eine echte Sperre handeln, helfen euch Mitarbeiter:innen auch über die normale Website weiter.