Unit 42 ist die Bezeichnung für das Forschungsteam für Cybersicherheit des Unternehmens Palo Alto Networks. Eben dieses Expertenteam hat sich für seinen „2020 Unit 42 IoT Threat Report“ mit dem Internet der Dinge in US-Unternehmen und im amerikanischen Gesundheitswesen befasst. Dabei kommen sie in allen Bereichen zu verheerenden Ergebnissen. Den Zustand der IT-Sicherheit im Gesundheitswesen beurteilen sie dabei sogar als kritisch.

Gesundheitswesen sicherheitstechnisch in kritischem Zustand

Insbesondere die im Gesundheitswesen eingesetzten Geräte des sogenannten Internet der Dinge (Internet of Things = IoT) eignen sich der Studie zufolge geradezu als Einfallstore für Hacker. Aber auch andere Geräte mit Netzanbindung erweisen sich als problematisch.

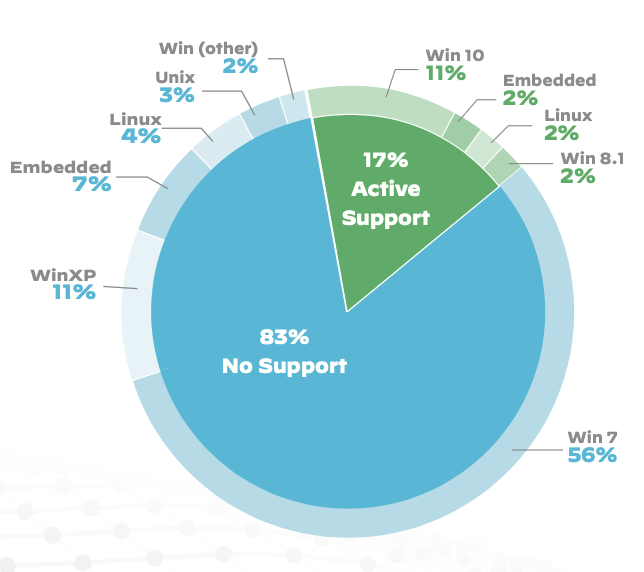

So fanden die Forscher auf 83 Prozent der untersuchten medizinischen bildgebenden Geräten veraltete Software, für die es auch keine Updates mehr gibt – darunter etwa das von Microsoft endgültig abgekündigte Windows 7. Sogar Windows XP fanden die Forscher noch. Damit stehen diese Geräte für nahezu alle bekannten Angriffsverfahren weitestgehend offen.

83 Prozent der medizinischen Bildgeber laufen unter veralteter Software. (Quelle: Unit 42)

Im Vergleich zur letzten derartigen Untersuchung im Jahr 2018 stellte Unit 42 hier eine Zunahme der gefährdeten Geräte um 56 Prozent fest. Offenbar veraltet die installierte Basis ohne jegliche Pflege vor sich hin.

Dabei gefährden allerdings nicht nur veraltete Betriebssysteme die Sicherheit, sondern auch in die Jahre gekommene Protokolle wie DICOM. Im schlimmsten Fall und in der Kombination der Schwachstellen kann es zu einem Komplettausfall einer jeden Klinik-IT kommen. Ebenso stehen die Patientendaten auf dem Spiel.

Die Ursache des Problems sehen die Forscher zum einen darin, dass in Kliniken typischerweise (zu 72 Prozent) schlecht gesicherte IoT-Geräte in die normalen Klinik-Netze integriert würden und zum anderen darin, dass die Techniker, die die medizinischen Geräte warten, nicht unbedingt über IT-Kenntnisse ansonsten verfügen.

Zustand des IoT in Unternehmen nicht weniger beklagenswert

Aber auch außerhalb des Gesundheitswesens gelangten die Forscher zu kaum ermutigenderen Ergebnissen. Um Schwachstellen im Internet der Dinge zu finden, wie es in US-Unternehmen eingesetzt wird, nutzten sie den Sicherheitsscanner Zingbox, mit dessen Hilfe sie 73,2 Milliarden Sessions auf 1,2 Millionen Geräten aus dem Internet of Things analysierten.

Dabei fanden sie heraus, dass 98 Prozent des Netzwerkverkehrs von IoT-Geräten unverschlüsselt stattfindet. Dadurch sei es für Angreifer vergleichsweise leicht ist, an persönliche Daten und vertrauliche Informationen zu kommen und diese dann etwa für Phishing-Angriffe zur verwenden, so Unit 42.

Neben der unverschlüsselten Übertragung stellt der Studie zufolge die fehlende Update-Strategie bei IoT-Geräten ein gravierendes Problem dar. Dadurch, dass diese Geräte in vielen Fällen nicht oder nicht oft genug mit Sicherheitsupdates versorgt werden, würden IoT-Devices ein beliebtes Angriffsziel darstellen.

Dabei müssen sich Angreifer nicht sonderlich mühen. Bevorzugt nutzen sie hinlänglich bekannte Schwachstellen aus oder dringen in Geräte ein, auf denen noch das Standard-Passwort des Herstellers eingestellt ist. Einmal gekapert würden IoT-Devices etwa in Botnets integriert und für die Verbreitung von Malware verwendet.

Im Ergebnis rufen die Sicherheitsexperten dazu auf, IoT-Geräte als gleichwertige IT-Geräte zu betrachten und sauber in die Netz-Strategie des Unternehmens einzubinden.

Krass wenn man sieht das irgendwo noch XP läuft!