Hafnium-Exploits: One-Click-Tool von Microsoft soll Exchange-Sicherheitslücken schließen

In der zweiten März-Woche 2021 hatte Microsoft ein Powershell-Skript zur Verfügung gestellt, mit dem Admins ihre Exchange-Server-Installationen überprüfen können. Das Skript kombiniert bereits von Microsoft veröffentlichte Befehle, die einen Server auf Spuren untersuchen, die ein erfolgreicher Angriff hinterlässt. Das Skript kann auf GitHub heruntergeladen werden.

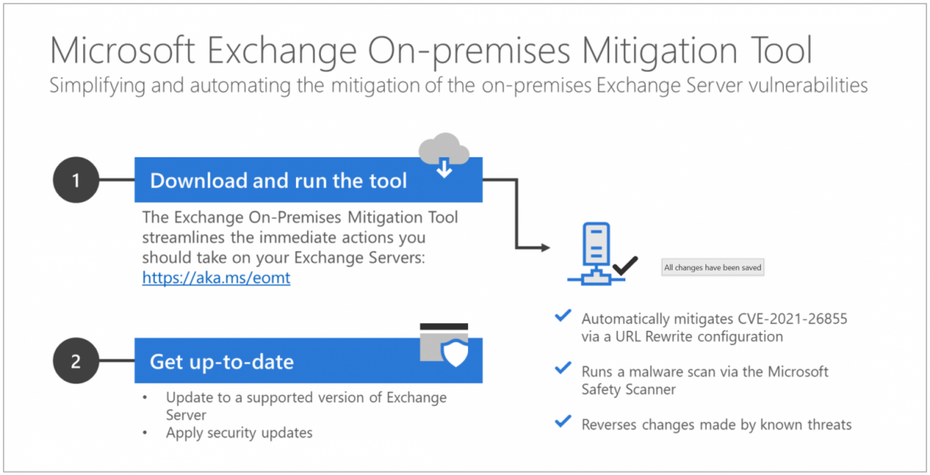

One-Click-Tool bündelt bisher bekannte Abwehr-Maßnahmen

Mit dem nun vorgestellten One-Click-Tool vereinfacht der Hersteller den Prozess der Absicherung eines Exchange-Servers nun deutlich. Es hatte sich nämlich herausgestellt, dass die Server-Admins weltweit eher zögerlich mit den dringend empfohlenen Patches umgegangen sind. Offenbar erhofft sich Microsoft eine schnellere Schließung der Sicherheitslücken durch einen für den Anwender einfacheren Prozess.

One-Click Microsoft Exchange On-Premises Mitigation Tool. (Grafik: Microsoft)

Der ist in der Tat von jedem zu bewerkstelligen. Wichtigste Voraussetzung ist allerdings, dass der Nutzer des „One-Click Microsoft Exchange On-Premises Mitigation Tools“ Admin-Rechte für den betreffenden Exchange-Server hat.

Ist das gegeben, kümmert sich das Tool darum, alle Patches automatisiert zu installieren. Im Nachgang kommt Microsofts Safety-Scanner zum Einsatz. Der untersucht den Server auf etwaigen Malware-Befall, der durch die Hacker zwischenzeitlich initiiert worden sein könnte. Außerdem versucht er, gegebenenfalls die durch die Malware verursachten Änderungen rückgängig zu machen.

Bei all dem weist der Hersteller ausdrücklich darauf hin, dass das Tool nur die bislang bekannten Attacken erkennen und abwehren kann. Offenbar ist sich Microsoft nicht sicher, bereits alle Lücken auch identifiziert zu haben. Jedenfalls soll es in Kürze vollständige Versions-Updates der betroffenen Server-Software geben.

Am Dienstag hatte das Bundesamt für Sicherheit in der Informationstechnik (BSI) ebenfalls eine Sicherheitswarnung ausgegeben, in der sie detailliert auf die Bedrohungen durch die Hafnium-Exploits hinweist. Betreiber gefährdeter Server werden von den Behörden proaktiv kontaktiert.

Microsoft reagiert 2 Monate nach Kenntnis und spielt Ausnutzung der Sicherheitslücken herunter

Erst Anfang März hatte Microsoft öffentlich gemacht, dass eine mutmaßlich chinesische Hackergruppe, die der Hersteller als „Hafnium“ bezeichnet, über vier verschiedene Schwachstellen weltweit in Exchange-Server eingebrochen war. Nach Microsofts Erkenntnissen sollen sich die Hacker vornehmlich für Unternehmen und Einrichtungen der Bildung, des Gesundheitswesens und der Verteidigung interessiert haben. Dabei seien die Hacker nach Unternehmenserkenntnissen sehr gezielt und vor allem gegen Ziele in den USA vorgegangen.

Schnell hatte sich erwiesen, dass Microsoft mit diesen Annahmen falsch lag. Experten wie der Sicherheitsspezialist Brian Krebs gehen inzwischen davon aus, dass alle Exchange-Server, die zwischen dem 26. Februar und dem 3. März 2021 online waren, auch tatsächlich gehackt worden seien. Das bedeutet im Zweifel Hunderttausende Betroffene.

Obwohl Microsoft schon seit spätestens Anfang Januar von den Exploits wusste, hat es zwei Monate gedauert, bis das Unternehmen entsprechende Patches liefern konnte. Das Ausmaß des Schadens ist derzeit nicht seriös abzuschätzen.