DDoS: IoT-Geräte legten am Freitag das Internet lahm, wohl nicht zum letzten Mal

(Foto: Ditty_about_summer/shutterstock.com)

Auch betroffen vom DDoS-Angriff: Etsy, Spotify, Shopify, Paypal, Netflix, Soundcloud …

Ein DDoS-Angriff (Distributed Denial of Service) auf die von der Infrastruktur-Firma Dyn verwaltete DNS-Infrastruktur legte am Freitag unzählige Internet-Dienste lahm, wie wir berichteten. Ein solcher DDoS-Angriff sendet eine große Zahl unerwünschter Anfragen von Millionen unterschiedlichen Geräten, die das betroffene System lahmlegen. Erwünschte Anfragen von echten Nutzern können dadurch nur noch sehr langsam oder gar nicht beantwortet werden. Jetzt gibt es bereits mehr Details zum Angriff, wer dahinter steckt, ist aber nach wie vor unklar.

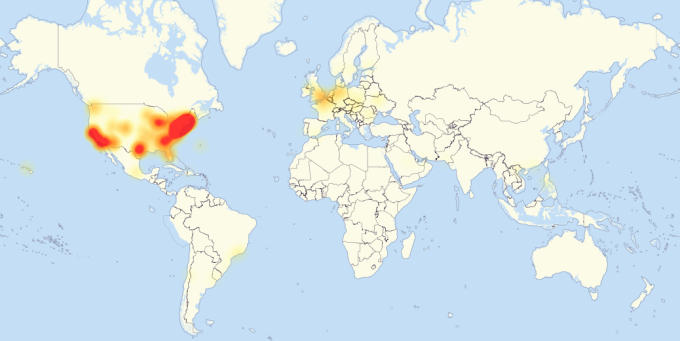

Betroffene Internet-Nutzer, die den DDoS-Angriff bemerkten. (Screenshot: downdetector.com)

Die Attacken am Freitag begannen laut einem Statement von Dyn um 13 Uhr mitteleuropäischer Zeit, zwei Stunden später konnten die lahmgelegten Dienste wieder online gebracht werden. Kurz darauf kam es aber zu einer zweiten Welle. Diese führte zu einem großflächigeren Ausfall der Dienste, nach etwa einer Stunde konnte aber auch diese Attacke von Dyn abgewehrt werden. Ein dritter Angriff wurde von Dyn ebenso bestätigt, dieser wurde aber ohne eine sichtbare Beeinträchtigung bekämpft.

Dyn hält fest, dass es sich um keinen weltweiten Ausfall handelte, was die Karte mit den betroffenen Nutzern bestätigt. Die erste Angriffswelle etwa bemerkten hauptsächlich User an der US-Ostküste. Reuters berichtet, dass Twitter-Nutzer beispielsweise in London ebenso einen Ausfall bemerkten. Andere konnten Amazons Web-Service in West-Europa nicht aufrufen.

Internet of Things legte am Freitag Teile des Internets lahm

Von Überwachungskameras, dem Thermostat oder dem mit dem Internet verbundenen Toaster gingen die Anfragen dieses DDoS-Angriffs aus. Der IT-Sicherheitsexperte Brian Krebs erklärt in einem Blogpost wie es geht, dass Internet of Things-Geräte für DDoS-Attacken verwendet werden. Er weiß, dass im letzten Monat ein Hacker mit dem Namen Anna_Senpai den Sourcecode zur Schadsoftware Mirai online stellte. Ein ähnlicher Angriff wie am Freitag legte im September die Website von Krebs lahm. Dyn bestätigt, dass es sich bei dem Angriff am Freitag um ein Mirai-Botnet handelte. Der Sourcecode zur Malware ist auf Github für jeden einsehbar.

Die Security-Research-Firma Flashpoint hebt hervor, dass die Verbindung der beiden Angriffe bis jetzt aber noch unklar ist. Allison Nixon, ebenso von Flashpoint, stellte gegenüber Reuters außerdem klar, dass sie keinen Grund sieht, anzunehmen, dass ein staatlicher Angriff hinter der DDoS-Attacke von Freitag steht.

Strengere Richtlinien für Internet of Things-Geräte

Die DDoS-Attacken von Freitag wurden hauptsächlich von kompromittierten Videorekordern und Kameras, die mit Bauteilen der chinesischen Firma Xiong-Mai Technologies ausgestattet sind, ausgetragen. Krebs plädiert für strengere Regulierungen von IoT-Geräten in Europa, denn besonders die betroffenen billigen Geräte stellen eine dauerhafte Gefahr dar. Die EU-Kommission arbeitet derzeit an einem Gesetzesentwurf, der schärfere Sicherheits-Regulierungen rund um Internet of Things-Geräte vorsieht.

Die einzige Lösung wäre es, so Krebs, dass man die Geräte in einer groß angelegten Rückrufaktion vom Netz nimmt. Eine solche Rückholaktion stellt aber eine logistische Herausforderung dar, für die viele Hersteller nicht vorbereitet sind. Zukünftige staatliche Regulierungen könnten eine entscheidende Rolle spielen. Hauptproblem ist, dass Standard-Logindaten dieser betroffenen Geräte so in der Firmware gespeichert sind, dass der Nutzer keine Möglichkeit hat, diese zu ändern. Angreifer haben damit ein leichtes Spiel.

Dyn merkt an, dass am Freitag ein zweistelliger Millionenbetrag an IP-Adressen, die hinter den Angriffen standen, aufgezeichnet wurde.

Auch Medien von DDoS-Attacke lahmgelegt

Um seine Meldung zu dem Angriff veröffentlichen zu können, musste The Verge beispielsweise auf Facebook Notes ausweichen, da ihre eigene Website nicht erreichbar war. Wikileaks merkte an, dass Wikileaks-Unterstützer hinter der Attacke standen, einen Beweis dafür gibt es aber bis jetzt nicht.

Der Wall Street Journal-Journalist Byron Tau und auch ein Hacker-News-Thread zeigen auf, dass es einen ähnlichen Angriff auch am Tag der US-Präsidentschaftswahl geben könnte. Wahl-Geräte sind größtenteils nicht mit dem Internet verbunden, aber Kommunikations- oder Infrastruktur-Probleme könnten zu zahlreichen Schwierigkeiten führen.

Blick in die Zukunft mit den smarten Devices

„Es wird noch viel schlimmer werden, bevor es wieder besser werden kann,“ schreibt Security-Developer Matthew Garrett in einem Blogpost. Auch er sieht eine Gefahr darin, dass es schwierig ist, die bereits von der Malware infizierten Geräte vom Netz zu nehmen und das Ausliefern weiterer unsicherer Geräte zu verhindern.

Sowohl das FBI als auch das US-Ministerium für Innere Sicherheit untersuchen die Vorfälle vom Freitag, berichtet die New York Times. Bereits am 14. Oktober hatte das US-Ministerium eine Warnung vor dem Mirai-Botnet herausgegeben. Außerdem hebt die New York Times hervor, dass DDoS-Attacken in letzter Zeit zwar nicht häufiger, aber größer und komplexer wurden.

Intel geht davon aus, dass bis 2020 200 Milliarden IoT-Geräte mit dem Internet verbunden sind, sie alle sollen eigentlich das Leben ihrer Besitzer in einem smarten Zuhause leichter machen, doch mangelnde Security-Updates und Passwörter, die man nicht ändern kann, machen sie gleichzeitig zum wachsenden und nur schwer kontrollierbarem Sicherheitsproblem.