Spyware im Chrome-Web-Store: 70 Erweiterungen stehlen Daten von bis zu 32 Millionen Nutzern

Mehr als 70 verschiedene Chrome-Erweiterungen stehen im Verdacht, sensible Nutzerdaten aus dem Google-Browser abgegriffen und an unberechtigte Dritte versendet zu haben. Dabei soll es den Angreifern neben dem Browserverlauf vor allem um Zugangsdaten zu Business-Tools gegangen sein. Entdeckt wurde das Problem von den Sicherheitsexperten von Awake Security.

Harmlose Erweiterungen zur Formatkonvertierung erweisen sich als trojanische Pferde

Wie Reuters berichtet, ging die Gefahr von harmlos wirkenden, kostenlosen Erweiterungen aus, die ihren Nutzern versprachen, etwa unproblematisch Dateiformate zu konvertieren oder vor fragwürdigen Websites zu warnen. Alle betroffenen Erweiterungen will Google inzwischen aus dem Web-Store entfernt haben.

Laut Google-Sprecher Scott Westover würden in Fällen, in denen Hinweise auf Richtlinienverstöße gemeldet würden, stets Prüfungen und erforderlichenfalls Handlungen erfolgen, um den jeweiligen Verstoß zu beseitigen. Zudem würden die so gewonnenen Informationen genutzt, um die internen Prüfalgorithmen und die manuellen Kontrollen im Web-Store zu schärfen.

Zum Ausmaß des Vorfalls und des potenziellen Schadens für die betroffenen Chrome-Nutzer wollte sich Google nicht äußern. Ebenso antwortete das Unternehmen nicht auf die von Reuters gestellte Frage, warum die Schadsoftware von einer externen Sicherheitsfirma entdeckt werden musste und Googles eigenen Kontrollen offenbar völlig entgangen war.

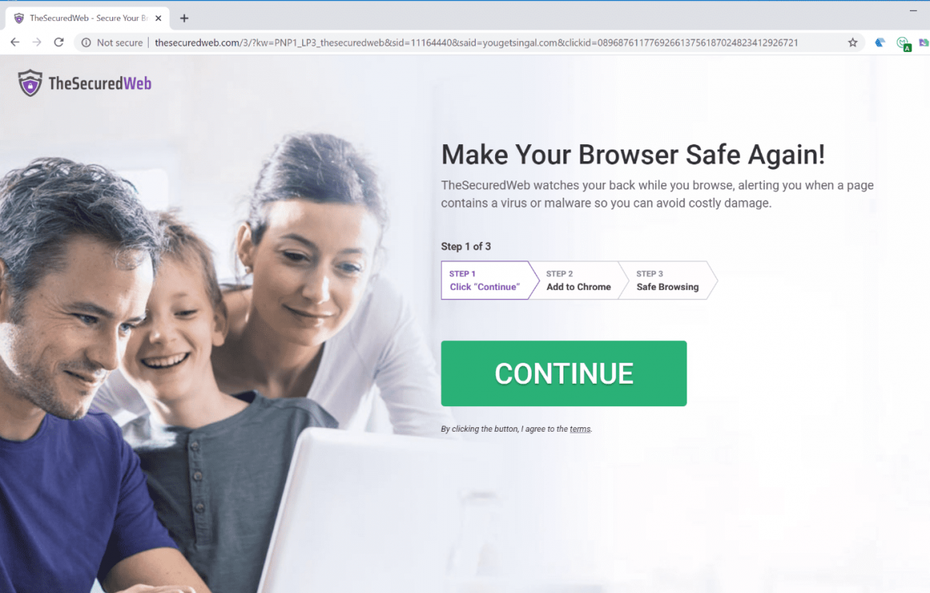

Beispiel für eine Schadsoftware-Extension. (Screenshot: Awake)

Awake-Chef: Bisher schwerster Sicherheitsvorfall im Chrome-Web-Store

Gary Golomb, Chef der Sicherheitsfirma Awake Security, die den Skandal aufdeckte, wird deutlicher. Nach seinen Erkenntnissen handelte es sich bei der nun erkannten Spyware-Kampagne um den größten bisher bekanntgewordenen Schadsoftware-Einbruch im Web-Store.

Unklar bleibt dabei, wer hinter dem Angriff auf die Browserdaten von rund 32 Millionen Nutzern steckt. Wie die Experten von Awake herausgefunden haben, gelang es den Angreifern, die schädlichen Chrome-Erweiterungen unter Angabe gefälschter Kontaktdaten in Googles Web-Store zu platzieren. Dabei seien die Erweiterungen so konstruiert gewesen, dass sie der Prüfung durch Antiviren- und andere Sicherheitssoftware entgehen konnten.

Um einer Entdeckung zu entgehen, haben die Erweiterungen laut Golomb zunächst überprüft, ob sie auf einem Heimcomputer oder innerhalb eines Firmennetzwerks ausgeführt wurden. Innerhalb eines Firmennetzwerks, das häufig mit Tools zur Traffic-Analyse geschützt ist, versuchten die Erweiterungen dann gar nicht erst, ihre Spionagetätigkeit zu starten.

Auf Heimcomputern hingegen verbanden sich die Erweiterungen direkt mit einer ganzen Reihe von Websites, denen sie dann Browserdaten übermittelten. Diese simple Methode schützte die Erweiterungen laut Awake-Chef Golomb lange vor der Entdeckung. Das beeindruckt insofern, als die Zahl der Domains, die von den Erweiterungen kontaktiert wurden, sich auf mehr als 15.000 beläuft.

Kleiner israelischer Registrar gerät in den Fokus

Auffällig ist, dass sämtliche der 15.000 Domains über den kleinen isrealischen Registrar Galcomm gebucht worden waren. Der weist indes jeden Verdacht von sich und beteuert, mit den Spionage-Aktivitäten nichts zu tun zu haben. Vielmehr arbeite man eng mit Sicherheits- und Strafverfolgungsbehörden zusammen, um den Vorgang aufzuklären.

Awake-Chef Golomb überzeugt das nicht. Seiner Meinung nach hätte Galcomm wissen müssen, wenigstens wissen können, was hinter der massenhaften Domainregistrierung steckt. Dafür spricht seiner Ansicht nach vor allem, dass Galcomm nur rund 26.000 Domains überhaupt verwaltet, somit also ein sehr übersichtliches Portfolio zu überschauen hat.

Zudem habe er Galcomm mehrfach per E-Mail kontaktiert und auf die missbräuchliche Nutzung der dort registrierten Domains hingewiesen, ohne eine Antwort zu erhalten. Auch Reuters schickte Galcomm die Liste der verdächtigen Domains insgesamt drei Mal und erhielt keine substanzielle Antwort.

Bei der Internet Corporation for Assigned Names and Numbers (Icann), dem Oberaufseher über das weltweite Domain-Name-System und damit den Registraren, fragte Reuters nach Erfahrungen mit Galcomm. Dort sind bislang keine Beschwerden, die auf missbräuchliche Domainvergabe oder Malware hindeuten würden, eingegangen.

Google reagiert trotz stetig neuer Vorfälle zögerlich

Dabei sind Chrome-Erweiterungen mit Schadpotenzial nicht neu. Immer wieder finden externe Dritte Malware in Googles Chrome-Web-Store. Nachdem die Zahl der Schaderweiterungen im Jahr 2018 auf eine von zehn Einreichungen angestiegen war, hatte Google versprochen, die Sicherheitsvorkehrungen, vor allem im Bereich der manuellen Kontrolle, massiv auszubauen.

Dass dabei zu wenig passiert sein muss, zeigt nicht nur der aktuelle Spyware-Vorfall mit 70 Erweiterungen und 32 Millionen Nutzern. Erst im Februar fanden Sicherheitsexperten von Cisco einen ähnlichen Einbruch, der in der Folge zur Löschung von 500 Erweiterungen führte. 1,7 Millionen Nutzer waren betroffen.

Dass sich Google künftig mehr um die Sicherheitsprobleme im eigenen Web-Store kümmern wird, klingt angesichts des stereotypen Versprechens, man werde den Web-Store weiterhin ständigen Kontrollen unterziehen, um verdächtige Techniken, Code oder Verhalten zu finden, unwahrscheinlich.

Passend dazu:

- Von diesen Apps und Tools solltet ihr die Finger lassen – passt auf eure Daten auf

- 30 praktische Erweiterungen für den Chrome-Browser