Kartoffelchipsdosen und Raspberry Pi: Wie Forschende Bluetooth-Schlösser knacken

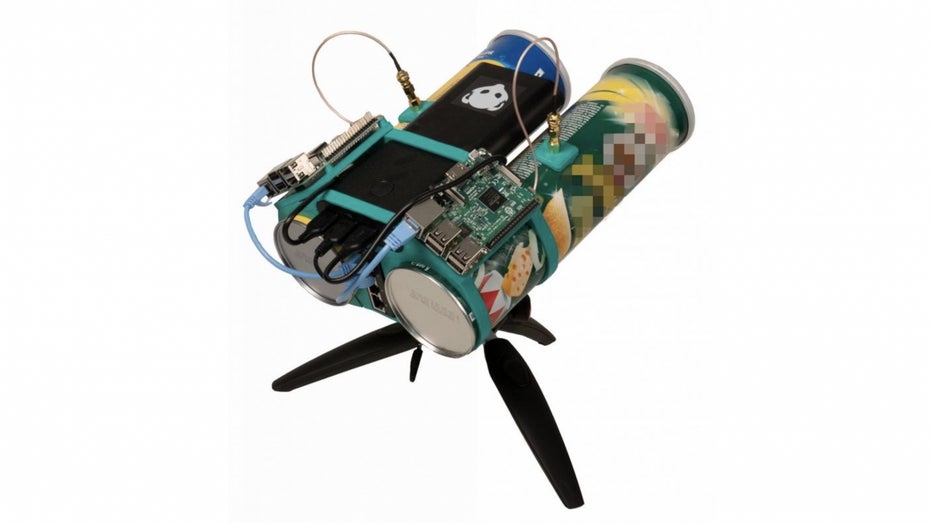

Richtfunkantenne aus Kartoffelchipsdosen und Raspberry Pi. (Bild: Fraunhofer SIT)

Zwei gravierende Sicherheitslücken in den Bluetooth-Schlössern Tapplock One und Tapplock One Plus haben Forschende des Fraunhofer-Instituts für Sichere Informationstechnologie (Fraunhofer SIT) aufgedeckt und ausgenutzt. Dazu genügte ihnen eine selbstgebastelte Richtfunkantenne aus Kartoffelchipsdosen und zwei handelsübliche Raspberry Pi.

Tapplock One: Sicherheitslücke noch offen

Der über die Lücken in Kenntnis gesetzte US-Hersteller Tapplock hat derweil reagiert, allerdings nur einem der beiden Bluetooth-Schlösser ein Update verpasst, wie es vonseiten des Fraunhofer SIT heißt. Demnach habe Tapplock beim Modell Tapplock One noch nicht nachgebessert. Die Vorhängeschlösser lassen sich per Fingerabdruck sowie per Bluetooth-Verbindung über eine App entriegeln. Vorteil: Ein eigens mitgeführter Schlüssel ist nicht notwendig.

Ein Nachteil ist aber, dass die Schlösser sich offenbar mit nicht allzu großem Aufwand knacken lassen – zumindest solange sie Sicherheitslücken bieten wie die Tapplock-Modelle. Die Forschenden des Fraunhofer SIT haben gleich zwei Angriffsszenarien erfolgreich umsetzen können, bei denen sie keine Einbruchsspuren hinterließen. Laut den Forschenden reichen „geringe technische und finanzielle Mittel“ aus.

Um das Ganze zu demonstrieren, nutzten die Forschenden ein „Angriffswerkzeug“ in Form einer Richtfunkantenne, die unter anderem aus Kartoffelchipsdosen und Raspberry-Pi-Minicomputern gebaut wurde. Im ersten Angriffsszenario setzten die Forschenden auf eine sogenannte Man-in-the-Middle-Attacke, bei der sich der Angreifer in die Bluetooth-Verbindung zwischen Schloss und Smartphone einschaltet.

2 Angriffsszenarien für Bluetooth-Schlösser

Schließt das Angriffsopfer das Schloss ab, laufen die Daten auch über den Angreifenden. Nachdem das Schloss verriegelt ist, halten die Angreifenden die Verbindung aufrecht und senden einfach die zum Öffnen des Schlosses notwendigen Kommunikationsdaten noch einmal.

Das Öffnen des Schlosses ist laut den Forschenden zudem über einen Replay-Angriff möglich. Dabei wird der Schließvorgang – Tapplock setzt hier auf ein Challenge-Response-Verfahren – zum Beispiel mit der selbstgebastelten Richtfunkantenne einmal mitgeschnitten. Ist das Schloss unbeobachtet, können beliebig viele Abfragen auf das Schloss gestartet werden. Eine Verbindung zum Schloss ist dabei nicht notwendig. Nach ungefähr 30 bis 60 Sekunden wiederholt sich die zuvor aufgezeichnete Challenge, so das Fraunhofer SIT – und das Schloss öffnet sich.

Bestimmt ein toller Artikel, habe aber bei dem gekünstelten „Forschende“-Neusprech entnervt aufgegeben.