Hacker:innen nutzen Winrar-Schwachstelle aus, um Krypto-Anleger:innen zu bestehlen

Das Cybersicherheitsunternehmen Group-IB hat die Sicherheitslücke bei der verbreiteten Packsoftware aufgespürt, allerdings erst, nachdem sie Cyberkriminelle ausnutzen konnten. Im Juli 2023 stießen die Sicherheitsexpert:innen laut einem Blogeintrag von Group-IB eher zufällig auf „eine bisher unbekannte Schwachstelle bei der Verarbeitung des ZIP-Dateiformats von Winrar“.

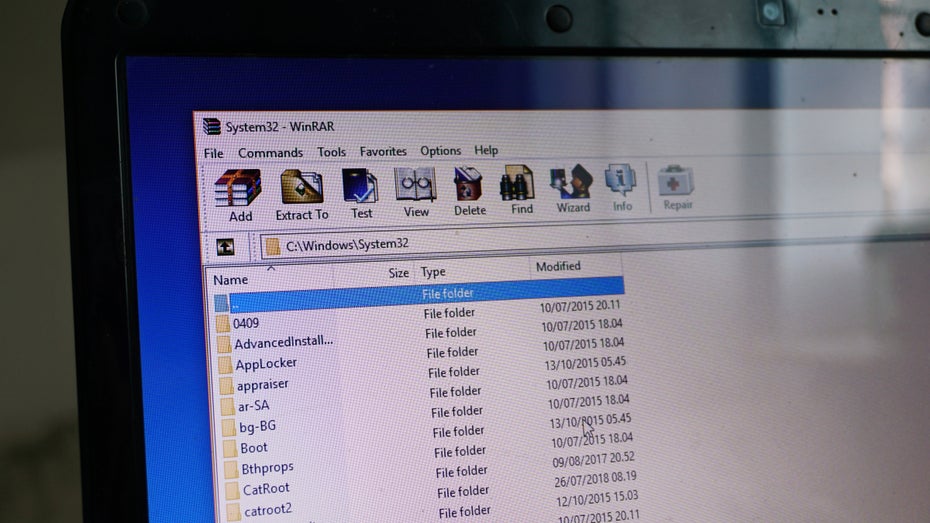

Schwachstelle bei der Verarbeitung des Zip-Dateiformats

Mit Malware infizierte Zip-Archive wurden laut Group-IB in Handelsforen unter anderem für Kryptowährungen eingeschleust. Wenn die Dateien extrahiert und ausgeführt werden, wird das Schadprogramm aktiviert.

Hacker:innen können dann Geld von den Konten der betroffenen Anleger:innen abbuchen. Die Trojaner verstecken sich in Dateien mit Endungen wie jpg., txt, oder anderen gängigen Formaten. Es handle sich um Malware wie Darkme, Guloader und Remcos Rat.

130 Konten von Trader:innen betroffen

Namen von betroffenen Plattformen nannte das Security-Unternehmen nicht. In dem Blog-Post heißt es nur, dass zum Zeitpunkt der Entdeckung der Schwachstelle 130 Konten von Online-Trader:innen befallen waren. In einem Fall hatten Administrator:innen eines Forums die Malware entdeckt und eine Warnung veröffentlicht. Trotzdem verbreiteten sich dort weitere Trojaner. Finanzielle Schäden sind noch nicht bekannt. Nachdem Group-IB die Schwachstelle entdeckt hatte, meldete sie sie sofort bei Winrar.

Der Bug mit dem Namen CVE-2023-38831 ist mittlerweile gefixed, wie ein Report zum finalen Release von Winrar 6.23 zeigt. Der Bug sowohl in der am 20. Juli veröffentlichten Beta-Version von 6.23 als auch in der Vollversion (Release: 2. August) wurde behoben.

„Bei der Verarbeitung des Zip-Formats wurde eine Sicherheitslücke entdeckt“, heißt es knapp auf der Seite von Winrar. „Angreifer:innen könnten die betroffenen Archive nutzen, um Malware zu verbreiten. Um diese Schwachstelle auszunutzen, ist eine Benutzerinteraktion erforderlich“.

Nicht der einzige Bug, der für Winrar 6.23 gefixed werden musste

Der von Group-IB entdeckte Bug ist nicht der einzige, den Winrar in dem Beitrag zum Release von 6.23 nennt. Unter dem Namen CVE-2023-40477 erscheint eine am 8. Juni gemeldete und mittlerweile gefixte Sicherheitslücke. Der Bug erlaube Angreifern „die Ausführung von beliebigem Code auf betroffenen Installationen“.

Die Schwachstelle lag laut einem Sicherheitsbericht in der „Verarbeitung von Wiederherstellungsdateien“. Das Problem resultiere „aus dem Fehlen einer angemessenen Validierung der vom Benutzer bereitgestellten Daten, was zu einem Speicherzugriff über das Ende eines zugewiesenen Puffers hinausführen kann“, heißt es. Ein Angreifer könne „diese Schwachstelle ausnutzen, um Code im Kontext des aktuellen Prozesses auszuführen.“